PROCÉDURES D’APPLICATION DU RDGP (Règlement Général sur la Protection des Données)

L’activité du Groupe FIDELIS consiste exclusivement à collecter des dons pour les associations, les fondations et les entités humanitaires d’intérêt général.

Ainsi, grâce aux soutiens collectés via nos opérations, ces organismes à but non lucratif peuvent financer leurs actions sur le terrain :

- Faire progresser la recherche médicale, la prévention, les thérapies et l’accompagnement pour les malades atteints de cancers, de cécité ou d’autres pathologies.

- Rendre la vie meilleure à des milliers d’enfants en France et dans le monde.

- Sauver des vies humaines en France et partout dans le monde,

- Protéger les animaux abandonnés, maltraités, négligés

- …

L’appel à la générosité du grand public n’est pas du tout assujetti aux mêmes restrictions légales et réglementaires que le démarchage commercial.

Les lois et règlements en vigueur comportent des exclusions expressément formulées en faveur de l’appel à dons caritatif.

Par exemple :

- La collecte de dons par téléphone peut en toute légalité s’adresser à une personne inscrite sur Bloctel.

Ceci contrairement au démarchage commercial pour qui c’est formellement interdit.

- Le consentement préalable à l’appel par les personnes contactées n’est pas requis.

L’appel est justifié au sens du RGPD par sa finalité d’intérêt légitime, public et/ou général.

Le Groupe FIDELIS intervient pour contribuer au financement de nombreuses nobles causes humanitaires.

À cette fin sa mission est de joindre le plus de personnes généreuses possible pour les convaincre de soutenir ces causes.

Les données utilisées sont exclusivement destinées à cette mission d’intérêt général.

Les catégories de données sont notamment des données d’identification pour communiquer avec le grand public.

Elles comprennent de façon exhaustive :

- Les données d’identification : Civilité, nom et prénom.

- Les données de contact : adresse postale, numéro(s) de téléphone(s) fixes et, si renseignés, le n° de portable et l’adresse email.

- L’historique d’appels par le Groupe FIDELIS (accord de soutien, refus, non joint).

- La date et le montant du dernier don quand la base d’appels est fournie par l’entité caritative qui nous mandate pour appeler ses donateurs.

Aucune information personnelle et aucune information sensible n’est détenue.

La préoccupation RGPD du Groupe FIDELIS et des organismes humanitaires d’intérêt général pour lesquels il travaille est permanente et dynamique.

Le Groupe FIDELIS et ses partenaires partagent la même philosophie qui est que le RGPD permet de pérenniser la relation avec le grand public.

Les attendus RGPD, concernent les aspects suivants :

Les capacités IT, réseaux et télécoms :

-

- Sécurité des échanges de données avec les organismes caritatifs/humanitaires,

- Fonctionnalités adaptées aux besoins de sécurité et protection des données,

- Sécurité générale,

- Evolutivité ;

Les procédures Qualité et la conformité RGPD :

-

- Contrôle qualité interne et avec les organismes caritatifs/humanitaires pour lesquels le Groupe FIDELIS intervient,

- Procédures qualité,

- Engagement de confidentialité,

- Respect des dispositions du RGPD.

Concernant la conformité technique, le Groupe FIDELIS apporte les garanties nécessaires.

Pour le respect des dispositions du RGPD, le Groupe FIDELIS a mis en place les mesures nécessaires à la conformité des méthodes et procédures de mise en place et réalisation de l’ensemble de ses campagnes.

Comme indiqué plus haut, ces dispositions sont en constante évolution et amélioration.

Des mises à jour des procédures sont effectuées tous les 3 mois ou à chaque fois que nécessaire.

DONNÉES DÉTENUES ET DURÉE DE CONSERVATION DES DONNÉES

- Les demandes de suppressions sont conservées 9 ans. Le Groupe FIDELIS est contraint d’acquérir ou de louer des coordonnées en permanence pour alimenter ses bases d’appels. Lorsqu’il nous est demandé de retirer des coordonnées (à la demande des organismes caritatifs ou des personnes appelées), nous conservons pendant 9 ans les données d’identification et de contact pour pouvoir retirer les personnes de nouvelles listes d’appels acquises après la demande. Et ce, pour faire suite au droit légitime des personnes à ne plus être appelé par nos équipes.

- Les refus et autres statuts (faux numéros, répondeurs, refus argumentés et non argumentés, etc…) sont conservés 1 mois après la fin des appels.

- Les enregistrements vocaux sont conservés 1 mois.

- L’historique d’appels est conservé 20 jours.

- Les données qui nous sont confiées par les entités humanitaires et caritatives sont détruites en fin de campagne d’appels et non conservées.

SI, INFORMATIQUE ET RÉSEAUX

L’ensemble des mesures de sécurité pour la protection des données sont prises conformément aux dispositions du RGPD et les mesures de sécurité logique.

Les interfaçages des SI sont prévus, puis déployés.

Des tests de fonctionnement des accès informatiques sont réalisés.

Les contraintes techniques des organismes caritatifs/humanitaires sont précisées et le Groupe FIDELIS les intègre dans son fonctionnement et ses outils :

- Formats des fichiers importés par le Groupe FIDELIS et exportés vers les organismes caritatifs/humanitaires :

- Fichiers d’appels ;

- Fichiers de restitution suite à l’enrichissement téléphonique et aux appels ;

- Fichier des PA et dons reçus en ligne ;

- Fichier des dons reçus par courrier.

- Serveurs SFTP sécurisés, cryptage des données, protection des données lors de l’enrichissement en numéros de téléphone, etc… ;

- Liens avec le prestataire web pour les PA et les dons en ligne ;

- Procédures d’envois de courriers de confirmation (par le Groupe FIDELIS ou via un prestataire des organismes caritatifs/humanitaires pour lesquels le Groupe FIDELIS intervient) ;

- Génération des reportings statistiques pour le suivi de la performance et de l’avancement de la campagne.

SÉCURITÉ DES INSTALLATIONS ET MATÉRIELS

Les bases d’appels du Groupe FIDELIS sont hébergées par la société OVH dans le Nord de la France. L’accès aux locaux où sont situés les serveurs est contrôlé. Les entrées et les sorties des locaux sont tracées nominativement.

Les locaux techniques remplissent les conditions générales d’environnement des matériels. Ces conditions sont conformes aux bonnes pratiques :

L’accès physique sur les équipements d’infrastructure SI est strictement limité aux seules personnes autorisées. Tous ces matériels sont dans plusieurs baies verrouillées. En cas d’intervention dans la zone protégée des équipements, celle-ci est réalisée par ou sous le contrôle permanent d’une personne autorisée.

Les autorisations d’accès aux locaux techniques font l’objet d’une gestion rigoureuse :

- Seules les personnes ayant besoin d’accéder aux locaux sont autorisées.

- Les personnes ayant un accès permanent ont signé l’engagement personnel de confidentialité selon leur profil.

- Les personnes nécessitant un accès temporaire sont sous le contrôle permanent d’une personne autorisée.

- La liste des personnes autorisées à accéder aux locaux est tenue à jour et fait l’objet de revues régulières.

- L’historique des accès, consultable à tout moment, couvre une période minimale de 3 mois.

Plan de la charte utilisateurs et administrateurs IT

- Préambule et définition

- Contrôle du respect de la charte

- Accès aux ressources informatiques et services internet

- Analyse et contrôle de l’utilisation des ressources

- Règles d’utilisation, de sécurité et de bon usage

- Préservation de l’intégrité des systèmes informatiques

- Usage des services internet (email, web,…)

- Engagement personnel

Afin de garantir l’intégrité matérielle et logicielle, la configuration des équipements d’infrastructure SI et des équipements bureautiques n’est modifiable que par une personne habilitée.

Les postes de travail et les serveurs disposent d’un antivirus mis à jour au moins une fois par jour et actif en permanence. Une analyse complète de la machine est effectuée périodiquement.

Les systèmes d’exploitation sont exempts de failles de sécurité connues et exploitables.

L’ouverture d’une session se fait de manière nominative et après authentification. Après quinze minutes d’inactivité, une nouvelle authentification doit être demandée. Après sept tentatives d’accès infructueuses, le compte est verrouillé automatiquement.

Les mots de passe respectent les règles ci-dessous :

- Comporter au moins huit caractères.

- Être composés de lettres, chiffres et caractères spéciaux.

- Être changés régulièrement, a minima tous les trois mois.

- Être différents des quatre derniers mots de passe.

- Être secrets.

Gestion des risques d’incendie

Chaque salle du datacentre est équipée d’un système de détection et d’extinction d’incendie ainsi que de portes coupe-feu. OVH respecte la règle APSAD R4 pour l’installation des extincteurs portatifs et mobiles, et possède le certificat de conformité N4 pour tous ses datacentres.

Sécurité réseau

OVH déploie son réseau en fibre optique à travers le monde. À la pointe de la technologie, le matériel est choisi, installé et maintenu par les équipes d’ingénieurs de l’hébergeur.

Ce réseau en propre permet de délivrer une qualité de service irréprochable à tous les organismes caritatifs/humanitaires de l’entreprise, où qu’ils se trouvent. L’entreprise a également fait le choix de construire son réseau de manière totalement redondée : plusieurs boucles de sécurisation ont ainsi été mises en place, afin d’éliminer tout risque d’indisponibilité. Cette multiplicité des liens permet également à vos données d’emprunter le chemin le plus court et donc d’afficher des temps de latences minimums.

Alimentation électrique

Les centres de données d’OVH sont alimentés par deux arrivées électriques indépendantes l’une de l’autre et sont également équipés d’onduleurs. Des groupes électrogènes d’une autonomie de 48 heures permettent de pallier une éventuelle panne du réseau de fourniture d’électricité.

PROTECTION DES DONNÉES PERSONNELLES

La politique de sécurité informatique ainsi que l’ensemble des procédures, plans & standards sont conçus en conformité avec le RGPD. Le Groupe FIDELIS a adapté et adapte en permanence ses processus et procédures pour qu’ils répondent à l’esprit de la réglementation.

Plus particulièrement et avant de lancer un nouveau traitement, le Groupe FIDELIS procède systématiquement à une première analyse afin de déterminer les risques, par exemple sur la vie privée. Le Groupe FIDELIS intervient en étroite collaboration avec les organismes caritatifs/humanitaires (responsable de traitement) pour la mise en œuvre des mesures techniques et/ou organisationnelles afin de réduire le risque à un niveau acceptable.

On notera parmi ces actions (liste non exhaustive) :

- Le cryptage des données sensibles : Les données classées sensibles sont chiffrées lors de leur stockage (y compris les sauvegardes) et lors du transport dans le SI dédié à la prestation et via internet.

Le chiffrement est conforme aux recommandations de l’ANSSI (RGS_B_1 qui impose un chiffrement asymétrique de 2048 bits depuis le 1er janvier 2011 et un symétrique de 128 bits). Les données temporaires ne sont pas enregistrées sur les postes des opérateurs. - L’accès nominatifs aux outils de travail

- Le cloisonnement logique et/ou physique des supports de données et/ou de l’environnement de traitement

- Limitation et/ou réduction du nombre d’intervenants sur un processus au strict minimum

Une communication transparente et continue est établie avec les organismes caritatifs/humanitaires durant la mise en place de ces actions.

CONFORMITÉ DES NUMÉROS AFFICHÉS AVEC LES DISPOSITIONS ARCEP

Le Groupe FIDELIS affiche des numéros géographiques conformes aux dispositions actuelles de l’ARCEP. Ces numéros commencent par 01, 02, 03, 04 et 05.

Compte tenu du grand nombre d’appels et de tentatives d’appels, les numéros évoluent régulièrement.

Le Groupe FIDELIS n’utilise pas de numéros de portables (06 ou 07), ce qui serait contraire aux dispositions de l’ARCEP.

Nos opérateurs télécoms valident également la conformité avec ces dispositions. Les opérateurs télécoms qui ne respecteraient pas ces dispositions se verraient sous la menace d’une possible suppression de licence, ce qui les contraindrait à disparaître.

VOS DROITS POUR LA PROTECTION DE VOS DONNEES

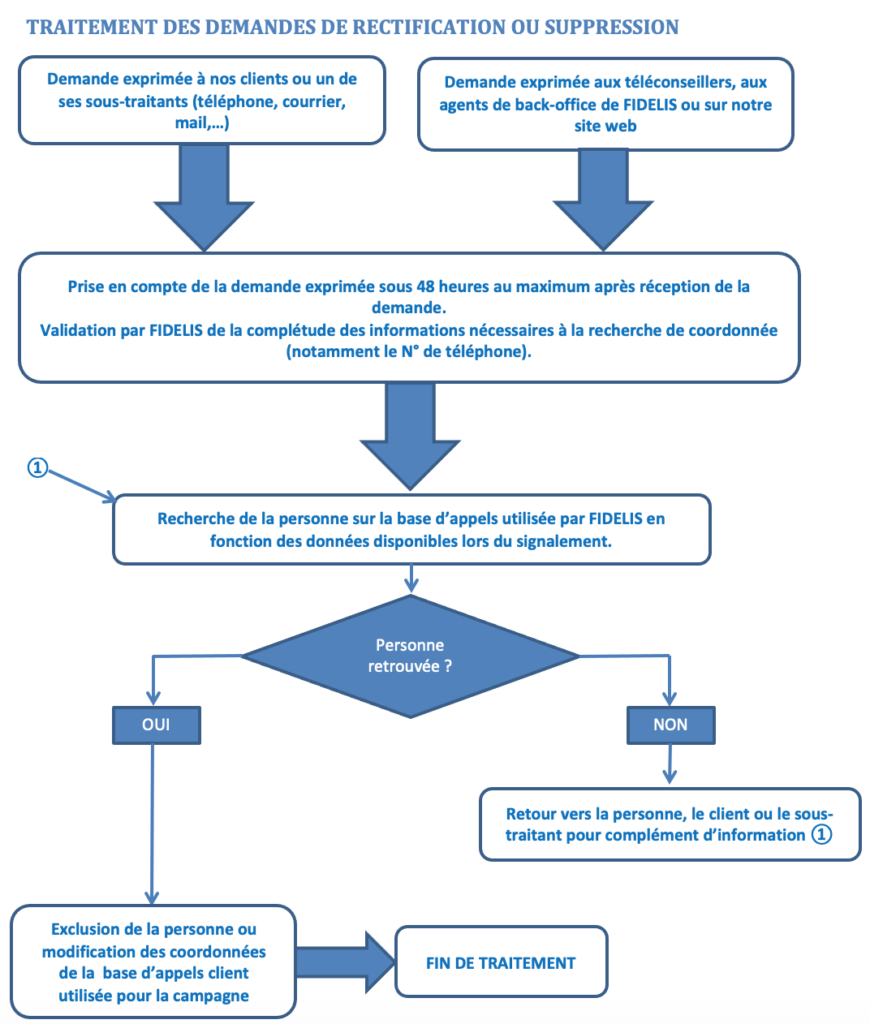

Profondément attachés à la protection des données personnelles, nos fichiers sont constitués et utilisés de manière éthique et sécurisée. Si vous avez été contacté par notre équipe de fundraisers et souhaitez être désinscrit de nos listes d’appels ou pour toute autre information, remplissez le formulaire ci-dessous. Votre demande sera traitée dans les 48h.

Merci de bien noter le numéro de téléphone sur lequel vous avez été contacté pour que nous puissions vous identifier avec certitude et donner suite à votre demande.